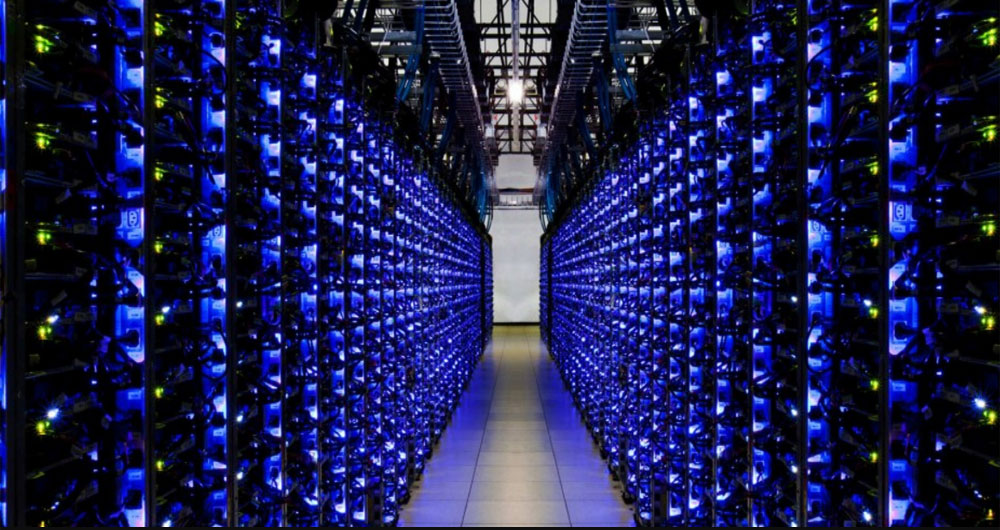

براي کنکـاوش بیشـتر پیرامـون بحث فیلـتر و امنیت سـرورهاي سـرویس دهنـده نیـاز به کسب اطلاعـات در مورد این نوع سـرورها و کاربردهاي مختلف آنها باشـیم. از این جهت در این مقاله به کلیات پیرامون خود سـرورهاي فیلترکننـده که نوع سـرور پراکسـی می باشـند، میپردازیم.

مفهوم عامه پراکسـی ابتـدا یک نگاه بنـدازیم به اینکه این سـرورها چه کاربردي دارنـد و در حقیقت اصـلا می خواهیم چکـار کنیم. زمـانی که شـما به اینترنت متصـل میشویـد، یـک شـخص با یکIP یعنی آدرس شـما هستیـد در یـک دنیاي بزرگ. این شخص براي گرفتن اطلاعات مورد نظرش میتواند خودش بوسیله مرورگر خود یک درخواست بفرستد براي اطلاعات مورد نظرش و آنرا دریافت کرده و به نمایش بگذارد. حال براي آنکه واضح تر روشن شود اینطور فرض کنیم که شما (شخصی که خواهـان اطلاعـات است) میخواهید یک نفر را بکشید (فقـط مثـال است) براي اینکـار، اگر طبق روش قبل باشـد، تفنگ خود )مرورگر اینترنتی) را گرفته و به قصـد کشـتن طرف مقابـل (دریـافت اطلاعات درخواستی) از آن اسـتفاده میکنیـد. حال بهتر نیست که یـک مامور (پلیس و یا کسـی که حرفه اي باشـد توي اینکار) را اجیر کنیـد تا اینکار را براي شـما انجام دهـد؟ آیا این ماموري که شـما میفرستید،حرفه اي تر نیست، و کار را بهتر انجام نمیدهد؟ اینجاست که نقش پراکسی مشخص میشود.

سرور پراکسـی در حقیقت درخواست را از شـما میگیرد، بازیابی اطلاعات درخواستی (یا همان سـفارش کشـتن شـخص مورد نظر) و آن را خود بصورت حرفه اي انجـام داده و از نتایـج آن شـما را مطلع میسـازد.

پراکسـی از کجـا بوجود آمـد؟

در روزهاي اول وب، کاربران خانگی بسـیار معـدود بودنـد و اکثر کاربران اینترنتی، دانشـمندان و محققانی بودنـد که از طریق ارگان خود، دانشـگاه و یا موسـسه خود به اینترنت متصل بودند. پهناي باند در آن زمان بسـیار محدود بود و زمینه اطلاعات نیز بسیار نبود. زمانی که یکی از این سایت هاي تحقیقاتی که اکثرا حاوي اطلاعات استاتیک و ثابت بودند، به روز میشدند اکثر کاربران این شبکه ها این صفحات را می آوردند.

مدیران این شـبکه ها براي به اشتراك گذاشـتن اینترنت در کل گروه و همچنین صرفه جویی در پهناي باند محدود موجود از سـرورهاي پراکسی سود میبردند. این سرورها خود، یکبار درخواست براي صفحه مورد نظر را ارسال کرده و نسخه اي از آن را ذخیره میکردنـد و در دفعـات بعـد آن را در پاسـخ به درخواست کـاربران داخلی ارسال میکردنـد. با گـذشت زمان و افزایش چشـمگیر پهناي بانـد و همچنین نیاز کاربران خانگی از اسـتفاده از سایر متـدها و پروتکل ها اسـتفاده از پراکسـی کمرنگ تر شده است. پراکسـی هاي وب که ما در بالا بررسی کردیم عمده ترین کاربرد پراکسی ها میباشند.

از این حرف ها گذشته به یکسري از کاربردهاي پراکسـی بپردازیم. مخفی کردن مشـخصات کاربر یکی از بیشترین کاربردهاي سـرورهاي پراکسـی این است که افرادي کـه در شـبکه داخلی قرار دارنـد، یعنی کـاربران پشت سـرور از دیـد افرادي که در اینـترنت قرار دارنـد محفـوظ میماننـد. همـانندTranslatin Address Network یا NAT این قابلیت سـرورهاي پراکسـی موجبات بوجود آمدن لایه اي امن و بین شبکه اي میشود. این قـابلیت سـرور هـاي پراکسـی بر اساس مبناي کار این سـرورهاست. با وجود این سـرورها، تمامی درخواسـت هاي کاربران داخلی طـوري به سـرور مقصـد در اینـترنت فرسـتاده میشود که گویی خود این سـرور این اطلاعـات را براي خود میخواهـد. این خصوصـیات سـرورهاي پراکسی از آنجا ناشی میشود که لایه انتقال داده ها layer transport بین کاربران داخلی و سـرورهاي اینترنتی وجود نـدارد. این خود موجب آن میشود که از طرف سـرورهاي اینترنتی و یـا کاربران بر روي اینترنت نتوان رد گیري و یا حـتی حملـه بـه کـاربران داخلی واقـع در پشـت سـرورهاي پراکسـی کرد. ایـن لایه انتقـال یعنی اینکه هیـچ پـل ارتبـاطی بین کـاربر درخواست کننده و سـرور بیرون نیست کاربر سـرور پراکسـی را به عنوان همان سرور بیرونی قبول میکند و درست با آن همانطور برخورد میکند که انگار سـرور بیرونی است. در همین حال سـرور بیرون هم سرور پراکسی را یک کاربر میبیند و با آن به همان روال کار میکند که یک کاربر کار میکند. حال اگر کاربر مسـتقیما اطلاعات را از سرور بیرونی دریافت کند، سرور بیرونی باید بداند که به کی دارد اطلاعات میدهد و به همین دلیل مشخصات کاربر را کامل دریافت میکند. براي ارسال اطلاعات و پاسخ به درخواست همراه ارتباطی مسـتقیمی بین این دو برقرار میشود. پس اگر این سرور میتواند با کاربر ارتباط داشته باشد، هکر ها و عوامـل موزي هم میتواننـد اینکـار را انجام دهنـد. اما در صورتیکه از سـرور پراکسـی اسـتفاده شود تمام مسـیر افراد بیرونی براي ردیـابی و اذیت به خـود سـرور پراکسـی ختم میشود. خوب ممکن است پیش خود سوال کنیـد که این همه سـرور توي ISP و یاICP وجود دارند، کار آنها چیست؟ این سـرورها و روترها و یا حتی فایروال ها کارشان دوباره نویسی پاکت ها میباشد.

این سرورها با توجه به مقصد و مبدا پاکت ها را طوري مینویسند که به مقصد برسند ولی خود، عامل مستقیم براي شما نمیشوند. البته راه هایی نیز ابداع شده است که سـرورهاي پراکسی را بطور مخفی به کار گیرند این شرکتهاي سرویس دهنده، اما بعنوان سرور پراکسی کاربرد نخواهنـد داشـت. یـک جلـوه دیگر مخفی کردن کـاربران، ویژگی اسـتفاده چنـد کـاربره از پراکسـیهـا در محلهـایی میباشـد که محـدودیت هاي ارتبـاطی وجود دارد. مثلا زمانیکه میخواهیـد از یک IP و یـا یک خط ارتباطی چنـد دسـتگاه بطور همزمان ارتباط داشـته باشـند. در اینجاست که سـرور پراکسـی آن یک میزبان است که دنیاي بیرون به رسمیت میشناسد و تمام کاربران داخلی با عنوان این پراکسـی شـناخته میشوند. از این جهت هم میباشد که سـرورهاي پراکسـی کوچک خانگی هم از مشـهوریت خاصـی برخوردارند.

آزمون ماهیت اطلاعات:

منظور از این آزمون، تطبیق محتویات درخواست و پاسخ آن با اسـتانداردهاي تبیین شده براي پروتکل مورد نظر میباشد. این بحث دو مزیت دارد اما اصـلی ترین و مهمترین آن آزمونهایی میباشد که جلوگیري از explit و یـا هـک شـدن هم کـاربر و هم سـرور را فراهم سـازد. تطـبیق اطلاعـات دریـافتی و ارسـالی، به این معنی میباشـد که مـوارد و یا دسـتوراتی که در بسـیاري موارد از طریق درخواسـت هاي غیر استاندارد به کاربران تحمیل میشود، را دریافت و آنها را در چارچوبی که طبق اسـتاندارد هاي تعریف شده براي هر پروتکل قرار میدهد، و در صورتی که در این چارچوب قرار نگیرد، پاسخی مبتنی بر آن به درخواست کننده میفرستد.

براي روشن تر شدن مطلب به بحثی پیرامون یک سرور میپردازیم. اکثر میدانیمsend mail – سندمیل – یک سرور پست الکترونیکی تحت سیستم عامل NIX میباشد. این سرور در نسخه هاي اول توسط کاربران هک می شـد. سِـند میل زمانیکه پیامی را دریافت میکنـد، به مقدار سایزي که در ابتداي پیام (header)نوشـته شده است از حافظه براي ذخیره آن جـدا میکنـد. در صورتی که سایز حقیقی پیام از سایزي که در پیام گفته شـده بیشتر باشد، مابقی پیام به صورت برنامه اي اجرایی درون برنامه سـندمیل اجرا شده و به هکر این اختیار را میدهد که از طریق آن دسترسـی کامل به سرور داشته باشد. حال به مثالی ساده تر براي طرف کاربر میپردازیم. در مرورگرهاي ابتـدایی اینترنتی، در صورتیکه در سایتی، لینک با تعداد کاراکتر بیشتر از 255 کاراکتر در سایت وجود داشته باشد و بر آن کلیک شود، مرورگر لینک را به 255 کاراکتر تقلیل داده، سپس اجرا می کنـد. این بـدان معنی است که آنچه از این تعـداد کـاراکتر فراتر باشـد را مرورگر به عنوان یک دسـتور اجرا میکنـد. از این روش بسـیاري از هکر ها براي دستیابی به کامپیوتر طرف و خرابکاري در آن زمان استفاده میکردند.

این مثال و مثال قبل به روشنی خطر اجراي دسـتورات پنهـانی و دستیـابی به رایانه ها را چه در سـمت سـرور و چه براي کاربران روشن میکنـد. آنچه تا بحال خوانـدیم براي روشن شـدن چگونگی عمـل این نوع روش نفوذ بود اما در اینجا اشاره ای به حجم و میزان خسارتی که از طریق این روش می توانـد بر یک شـبکه داشـته باشد بپردازیم. مایکروسافت با بلوغ سـرور Server Infrmatin Internet (IIS)خود در نسـخه هاي 4 و 5 خود را در سـرویس دهی اینترنتی مطرح کرد. این سرورها که صفحات اینترنتی را نمایش میدادند، در طول زمان بیشتر مضـر براي مایکروسافت جلوه دادنـد تا سودمنـد. حتما سایتهاي بسـیاري را که توسط روش ابلاغ درخواسـت هاي غیر اسـتاندارد هک شده اند به گوشـتان رسیده است. مهمترین نقاط ضعفIIS هم همین روش بود. یـک هکر میتوانست با ارسال متـدپست (post) به این سـرور با تعـداد کاراکتري بیش از آنچه که میتوانـد پردازش کنـد دسترسـی کامل به سـرور مـذکور پیـدا کند و یا با ارسال درخواسـت هایی نا مفهوم به ماژولهاي IIS با DLL هـاي مختلف که مهمترین آنها Search و Database Legacy بود. این روشـهاي هک چنان مرسوم شده بود که هکرها با نوشـتن اسکریپت هاي خودکار بر روي کامپیوترهاي هک شده، هزاران سرور را در طول چنـد سـاعت هـک کننـد. مایکروسافت هم که بسـیاري ازسرویس هاي قابل ارائه خود را مبتنی بر این سـرور طراحی کرده بود، مانند پلتفرم .NET

بـدلیل از دست دادن اعتبار IIS از دست داد و کمتر شـرکتی مایل به اسـتفاده از هیچ یک از آنها میشـد. براي مبـارزه با این پدیـده، مایکروسافت تعـداد کثیري (صـدها(update و بروزرســانی هـاي آنی براي IIS در اختیـار کـاربران آن و شرکت هـا قرار داد. امـا بـا وجود اسـکریپت ها و آگـاهی از وجود ایرادات در نرم افزار زمـانیکه هزاران سـرور بـدان آلوده میشدنـد، روشـی مناسب براي جلوگیري از آن نبود. سـرورهاي پراکسـی در این زمان موثر ترین راه حل جلوگیري و حل و فسخ این مشـکل شنـاخته شـده و بکار گرفته شدنـد. از این باب است که تمام سایت هاي شـرکت مایکروسافت پشت نوعی از این سـرورها قرار دارنـد. حتی میبینیم که در مورد نرم افزار هاي امن از جمله آپاچی، خود این سـرور ماژول پراکسـی براي سایر وب سـرورها دارد. روشی که در این مبحث بدان پرداختیم روشـی، پیشـگیرانه میباشد که در تمام دنیا از آن اسـتفاده میشود و تطبیق متدها و درخواسـتها با استانداردها قبل از ارسال به سرور مقصد در حال حاضر استانداردي در راه اندازي سرورهاي میزبانی امن میباشد.